Função do RISC-V na proteção de dispositivos conectados à IoT

O hardware RISC-V oferece segurança adicional para dispositivos integrados conectados à IoT além da segurança cibernética de software.

Para proteger os dispositivos incorporados que compõem a IoT, a segurança deve se estender além da segurança cibernética baseada em software para a segurança baseada em hardware usando RISC-V.

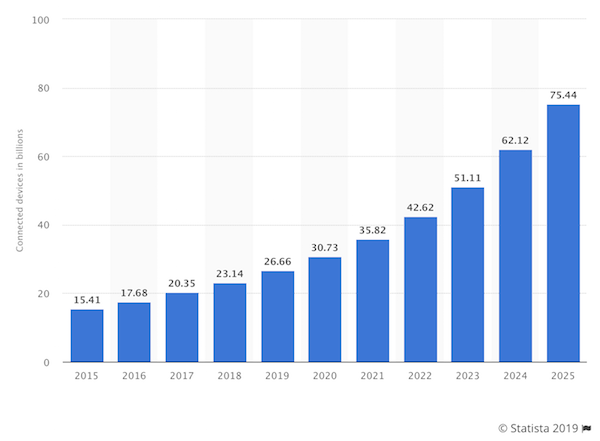

Embora a Internet das Coisas possa ter parecido uma quimera do futuro apenas alguns anos atrás, hoje é difícil classificá-la como algo menos do que um sucesso crescente. Na verdade, alguns analistas preveem que a IoT está crescendo tão rápido que pode ultrapassar 75 bilhões de dispositivos conectados até 2025.

Figura 1. Crescimento projetado de dispositivos conectados à IoT de 2015 a 2025. Imagem cortesia de Statista.

E, embora o termo IoT normalmente evoque imagens de tecnologia de consumo, cafeteiras conectadas e refrigeradores inteligentes, esses são apenas uma fração do ecossistema maior - grande parte do qual está sendo implantado por empresas. Na verdade, um relatório de 2018 da Trustwave descobriu que 64 por cento das organizações pesquisadas haviam implantado dispositivos IoT, com outros 20 por cento dizendo que planejam fazê-lo em 2019.

No entanto, à medida que mais e mais tecnologia está sendo conectada à Internet, apenas uma minoria de usuários está levando a segurança cibernética da IoT em consideração. Mais precisamente, apenas cerca de 28 por cento dos entrevistados da pesquisa Trustwave disseram que consideram uma estratégia de segurança cibernética IoT "muito importante".

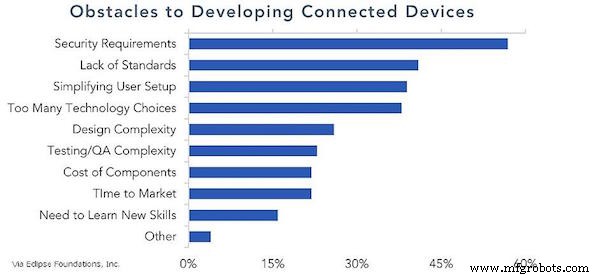

Embora os usuários permaneçam relativamente relaxados quanto à segurança cibernética, os fabricantes de dispositivos estão começando a se preocupar com as vulnerabilidades que os dispositivos conectados apresentam aos usuários e redes. Como um relatório do Eclipse Foundations revelou, os requisitos de segurança são o principal obstáculo para o desenvolvimento de dispositivos conectados, de acordo com 60 por cento dos entrevistados.

Figura 2. Principais obstáculos para o desenvolvimento de dispositivos conectados de acordo com os fabricantes de dispositivos. Imagem cortesia da Eclipse Foundation.

Isso cria uma desconexão óbvia que pode ameaçar descarrilar uma indústria em expansão. Por um lado, empresas e consumidores estão exigindo dispositivos conectados em volumes maiores - com apenas uma fração dos usuários preocupados com a segurança cibernética. Por outro lado, os fabricantes de dispositivos entendem as graves ameaças que uma rede insegura e massiva como a IoT representa para nossa infraestrutura e para a sociedade como um todo. No entanto, as pressões para atender às demandas do mercado significam que as empresas precisam escolher entre agilizar o lançamento no mercado e fornecer dispositivos seguros aos consumidores.

É aqui que existe a oportunidade da Comunidade RISC-V.

Embora as soluções de segurança cibernética baseadas em software tenham um papel importante a desempenhar na mitigação dos riscos cibernéticos hoje, as soluções baseadas em hardware devem desempenhar um papel de liderança na proteção de nossos futuros dispositivos incorporados para que a IoT seja bem-sucedida.

Oportunidade da RISC-V para proteger a IoT

De acordo com a Associated Press, o crime cibernético pode custar às empresas até US $ 5,2 trilhões nos próximos cinco anos. O relatório de janeiro observa que isso se deve principalmente à "dependência das empresas de complexos modelos de negócios habilitados para a Internet [ultrapassando] a capacidade de introduzir salvaguardas adequadas que protejam ativos críticos".

Simplificando, conforme as empresas buscam a IoT para fornecer novos serviços, eficiências e vantagens para seu dia-a-dia, elas também estão introduzindo inúmeros vetores de ataque que as deixam abertas a ataques cibernéticos caros.

Embora o software de segurança cibernética possa ajudar a detectar e até mesmo deter alguns desses ataques agora, o software de segurança cibernética é, em última análise, ineficaz.

Isso porque, em média, cada pedaço de software contém cerca de 15 bugs por 1.000 linhas de código. De acordo com o FBI, cerca de 2% desses bugs podem ser transformados em vulnerabilidades exploráveis. Também sabemos que o software de segurança cibernética tende a conter alguns dos códigos mais complexos que existem e, portanto, provavelmente está carregado de bugs exploráveis.

Isso torna a solução para a segurança cibernética por meio de software impraticável. Na verdade, é como tentar salvar um navio que está afundando com uma peneira.

Para realmente abordar nosso problema de segurança cibernética, precisamos resolver o problema em sua essência - precisamos resolver a segurança cibernética diretamente dentro de nossos SoCs.

Como um ISA de código aberto sem a carga financeira de uma taxa de licenciamento, o RISC-V está pronto para fornecer segurança de próximo nível para dispositivos IoT. Ao eliminar a barreira de entrada, as empresas que projetam SoCs e dispositivos podem economizar dólares de orçamento importantes que poderiam gastar em um ISA mais caro e reinvesti-los onde são mais importantes:na segurança cibernética.

Com custos mais baixos e código-fonte aberto, o RISC-V mantém uma vantagem competitiva como um ISA que fornece a flexibilidade necessária para implementar e desenvolver a próxima geração de processadores seguros. E, se a comunidade RISC-V puder se tornar sinônimo de processamento seguro, poderá se tornar o ISA líder para a crescente indústria de IoT de US $ 470 bilhões.

A tecnologia CoreGuard® compatível com RISC-V da Dover para ataques baseados em rede e fornece verdadeira segurança, proteção e privacidade para a IoT.

Artigos do setor são uma forma de conteúdo que permite aos parceiros do setor compartilhar notícias, mensagens e tecnologia úteis com os leitores do All About Circuits de uma forma que o conteúdo editorial não é adequado. Todos os artigos da indústria estão sujeitos a diretrizes editoriais rígidas com a intenção de oferecer aos leitores notícias úteis, conhecimentos técnicos ou histórias. Os pontos de vista e opiniões expressos nos Artigos da Indústria são do parceiro e não necessariamente da All About Circuits ou de seus redatores.

Tecnologia da Internet das Coisas

- IoT fornecendo benefícios em todo o mundo

- Protegendo o vetor de ameaça IoT

- A lei de melhoria da segurança cibernética da IoT:o que significa e como nos preparamos para isso?

- Adaptação da cibersegurança

- Garantindo a segurança cibernética e a privacidade na Adoção de IoT

- Protegendo a IoT por meio de engano

- Conforme a onda de IoT aumenta, a segurança cibernética é essencial para se manter à tona

- Protegendo dispositivos IoT do consumidor:Por que um padrão global é necessário

- A função da IoT na saúde durante a Covid-19

- IoT e cibersegurança