Construindo um caminho através do labirinto de segurança IoT

A maioria dos executivos com quem conversamos sobre segurança da Internet das coisas (IoT) enfatiza pontos semelhantes:a necessidade de uma forte raiz de confiança, mecanismos de autenticação adequados e resiliência. No entanto, existem muitas maneiras diferentes de ativar os vários aspectos dessa segurança. Uma empresa focada na propriedade intelectual de segurança baseada na função física não clonável (PUF) é a Intrinsic ID.

Conversamos com o CEO e fundador da Intrinsic ID, Pim Tuyls, para entender mais sobre o mundo da segurança PUF, os desafios para a segurança da IoT conforme a tecnologia aumenta e como lidar com o impacto potencial de outras ameaças, incluindo a computação quântica.

Pim Tuyls foi cofundador da empresa em 2008 como um spinout da Philips Research. Enquanto trabalhava como cientista principal gerenciando o cluster de criptografia na Philips, ele iniciou o trabalho original em PUFs físicos que formam a base da tecnologia de núcleo de ID intrínseca. Como resultado de mais de 20 anos trabalhando em semicondutores e segurança, Pim é amplamente reconhecido por seu trabalho na área de SRAM PUFs e segurança para aplicações embarcadas.

Pim Tuyls

Ele fala regularmente em conferências técnicas e escreveu extensivamente sobre o assunto de segurança. Ele co-escreveu o livro Security with Noisy Data, que examina novas tecnologias no campo da segurança com base em dados ruidosos e descreve aplicações nas áreas de biometria, armazenamento seguro de chaves e antifalsificação. Pim possui um Ph.D. em física matemática pela Universidade de Leuven e possui mais de 50 patentes.

Tuyls disse que sua equipe de cerca de 30 pessoas tem muita experiência na implementação de PUF em muitas situações diferentes. Ele enfatizou em nossa entrevista que um grande diferencial para a solução da Intrinsic ID é que "não há segredos importantes em repouso".

O que estão faltando nas empresas de chips?

EE Times: O que você acha que as empresas de semicondutores estão perdendo quando se trata de implementar segurança e no que elas deveriam pensar para garantir que os dispositivos conectados sejam seguros?

Pim Tuyls :Segurança passou a significar muitas coisas para muitas pessoas. Por exemplo, a segurança dos fornecedores de semicondutores trata da proteção de dados confidenciais, tanto em chips quanto em trânsito entre dispositivos. Trata-se de proteger IP valioso que, quando roubado, alterado ou copiado, pode resultar em sistemas comprometidos, grandes responsabilidades e grandes perdas. Mas também se trata de proteger a privacidade e a confidencialidade dos usuários finais.

Houve um tempo, não muito tempo atrás, em que as empresas de semicondutores viam a segurança como um "bom ter". Adicionar segurança parecia um fardo em muitos casos, porque eles não queriam reservar área no chip para isso ou adicionar os ciclos necessários às suas sequências de inicialização. Vimos isso com mais frequência nos primeiros dias do Intrinsic ID, quando estávamos começando em 2008.

Mas os tempos mudaram significativamente. Com os bilhões cada vez maiores de dispositivos IoT conectados autonomamente, os fornecedores de semicondutores chegaram às conclusões corretas de que a segurança agora é uma obrigação para eles. Hoje em dia, vemos muitos clientes retornando para nós, que não queriam investir em uma forte segurança de hardware no passado e que sentem que agora não podem mais ficar sem ela. No entanto, continua sendo de extrema importância que qualquer solução de segurança para semicondutores consuma o mínimo de sobrecarga em recursos e custo possível, porque os enormes volumes de semicondutores para IoT simplesmente precisam operar em margens muito estreitas.

Autenticação e confiança são fundamentais

EE Times: Existem aspectos específicos da IoT que afetam a necessidade de segurança? O que exatamente é necessário para conectar dispositivos IoT com segurança?

Pim Tuyls :Uma coisa que todos os problemas de segurança de IoT têm em comum é que eles se referem à autenticação. Qual dispositivo tem permissão de acesso a certos dados? Quais dispositivos são permitidos em sua rede? Qual hardware tem permissão para executar determinado software ou acessar dados protegidos? Para poder responder a essas perguntas, todos os dispositivos em um sistema precisam ser autenticados. Portanto, sem a autenticação adequada, não há como começar a falar sobre segurança.

Portanto, um dos maiores desafios na segurança da IoT é superar o problema de engano. Para ser mais preciso, na maioria dos casos relacionados à segurança, o engano é causado pela falsificação de identidade. Dentro da IoT, trata-se de dispositivos maliciosos que tentam obter privilégios que não deveriam ter. Mas se você pode autenticar a identidade de um dispositivo, pode saber o que é legítimo e o que não é, reduzindo muito as chances de engano.

Portanto, é fundamental estabelecer uma identidade confiável para dispositivos IoT. É particularmente importante para os semicondutores de alto volume que estão nesses dispositivos terem uma implementação forte e de baixo custo de uma raiz de confiança. Claramente, qualquer implementação de segurança precisa ser suficientemente forte, caso contrário, não há motivo para isso. Porém, os enormes volumes em IoT também exigem que a solução tenha baixo custo de implementação.

SRAM PUF garante escalabilidade

EE Times: Você pode explicar um pouco mais sobre a segurança baseada em PUF e, especialmente, como sua solução é diferente daquela de outros fornecedores que oferecem segurança PUF? Você pode identificar recursos específicos que os clientes consideram úteis?

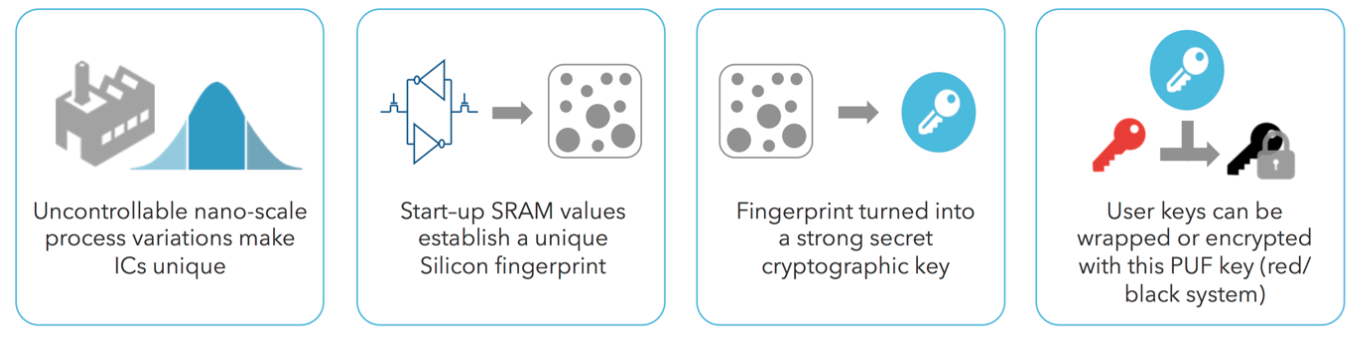

Pim Tuyls :Oferecemos soluções de segurança baseadas na função física não clonável, ou PUF, tecnologia, que é importante para autenticar dispositivos semicondutores. Os PUFs convertem pequenas variações no silício de um chip em um padrão digital de 0s e 1s que é exclusivo para aquele chip específico e pode ser repetido ao longo do tempo. Este padrão é uma “impressão digital de silício”. A impressão digital é transformada em uma chave criptográfica única para aquele chip específico e é usada como sua chave raiz para estabelecer sua identidade.

A chave raiz é reconstruída de forma confiável a partir do PUF sempre que necessário para o sistema, sem a necessidade de armazenar a chave em qualquer forma de memória. Como as chaves nunca são armazenadas por PUFs reais, elas são imutáveis e inalcançáveis para os adversários, fornecendo aos PUFs um nível de segurança que permite que sejam usados em mercados de segurança de ponta, como aeroespacial, defesa e bancário. Dado que os PUFs alcançam esse alto nível de segurança sem usar nenhum hardware de segurança dedicado, o custo de implementação da solução total permanece baixo, tornando-a também ideal para mercados de alto volume na IoT.

Os PUFs convertem pequenas variações no silício de um chip em um padrão digital exclusivo daquele chip específico e que pode ser repetido ao longo do tempo. Este padrão é uma “impressão digital de silício”. A impressão digital é transformada em uma chave criptográfica única para aquele chip específico e é usada como sua chave raiz para estabelecer sua identidade. (Fonte:ID intrínseca)

Além da alta segurança oferecida pela maioria das implementações de PUF, a tecnologia SRAM PUF implantada por Intrinsic ID, onde a impressão digital de silício é derivada do comportamento de inicialização aleatória da memória SRAM, oferece alta confiabilidade ao longo do tempo, uma alta fonte de entropia e um histórico comprovado com mais de 250 milhões de chips implantados em campo.

Em alguns casos, vimos que a confiabilidade de nossos PUFs SRAM excedeu a do armazenamento não volátil para chaves em, por exemplo, memória flash. Além disso, SRAM é um componente semicondutor padrão que está disponível em qualquer nó de tecnologia e em todos os processos. Isso garante a escalabilidade de SRAM PUFs em diferentes nós e processos e permite fácil teste e avaliação, pois este é um componente semicondutor bem conhecido. Os PUFs SRAM também são totalmente digitais. Adicionar um SRAM PUF não requer nenhum conjunto de máscara adicional, componentes analógicos (como bombas de carga) ou programação especial.

Como nos diferenciamos de outros fornecedores? Acreditamos ser a única empresa de segurança no mundo que oferece implementações de tecnologia PUF como IP de hardware, software e até firmware para FPGAs. Isso significa que além dos fabricantes de semicondutores adicionarem nosso IP PUF ao hardware de seus chips, seus clientes também podem decidir adicionar nossa tecnologia a chips que não a possuem no hardware. A implementação de software de nossa tecnologia PUF, chamada BK, funciona em praticamente qualquer tipo de microcontrolador (MCU) ou sistema em chip (SoC). E os usuários de FPGA podem implantar o chamado Butterfly PUF na estrutura programável de seu FPGA por meio de nosso produto Apollo.

Nossa tecnologia provou ser confiável por muitos anos no campo em um grande conjunto de clientes e é fácil de integrar em muitos nós de tecnologia diferentes. Além disso, nossa tecnologia PUF oferece uma entropia muito alta derivada do silício de um chip.

Como a redução de nós afeta a segurança?

EE Times: A redução de tamanhos de transistores abaixo de 5 nm afeta a segurança, e como?

Pim Tuyls :O impacto e a importância das soluções de segurança para serem escalonáveis para pequenos nós de tecnologia podem ser freqüentemente esquecidos. Especialmente para segurança baseada em hardware, não é trivial que uma implementação seja escalonada junto com nós de tecnologia decrescentes. Por exemplo, abaixo de 28 nm, houve sérios desafios para dimensionar a memória não volátil (NVM) da mesma maneira e na mesma velocidade que os componentes padrão. O desenvolvimento de memória flash tornou-se difícil e caro em nós avançados, devido à memória flash requerer muitos passos de máscara extras que aumentam o custo da memória e, portanto, do chip. Isso causa problemas para muitas soluções de segurança, já que normalmente usam alguma forma de NVM para armazenar suas chaves secretas.

No entanto, o dimensionamento é necessário para permitir que os fabricantes de chips usem a mesma tecnologia em nós diferentes, o que garante a continuidade e alivia a carga de desenvolvimento e manutenção de software. Portanto, o fato de as soluções SRAM PUF terem sido implantadas em nós avançados (mesmo em 5nm) mostra que essa tecnologia permite que os fabricantes de chips dimensionem seus projetos, incluindo sua arquitetura de segurança, para nós avançados no futuro.

Como SRAM PUF lida com quantum?

EE Times: Evidentemente, avanços como a computação quântica afetarão a maneira como implementamos a segurança no futuro. Como o SRAM PUF lida com esse avanço, ainda é eficaz?

Pim Tuyls :Vemos que há muita confusão em nossa indústria sobre qualquer coisa relacionada ao quantum. A verdade é que a disponibilidade real de computadores quânticos ainda está há vários anos. No entanto, isso não significa que devemos esperar para nos preparar para isso. Olhando para o panorama da tecnologia PUF, vemos que alguns dos algoritmos criptográficos usados por nós e por outros serão quebrados quando a computação quântica chegar. Esses são os mesmos algoritmos que serão quebrados em qualquer solução de criptografia moderna:as criptografias assimétricas.

Além disso, o comprimento de nossas chaves para cifras simétricas precisará ser aumentado. Esses problemas não são específicos para fornecedores de tecnologia PUF, isso é válido para qualquer fornecedor de segurança. É por isso que o Instituto Nacional de Padrões e Tecnologia (NIST) do Departamento de Comércio dos EUA já está trabalhando na padronização da criptografia pós-quântica, os algoritmos que todos nós precisaremos implementar no futuro para substituir a criptografia assimétrica atual.

Olhando especificamente para a tecnologia PUF em si, no entanto, não há nada com que se preocupar. No momento, não há indicação de que extratores difusos e outros algoritmos usados para derivar chaves de PUFs seriam quebrados por um computador quântico. Além de simplesmente estender o comprimento das chaves derivadas, todos os algoritmos relacionados a PUFs permanecerão intactos quando a computação quântica estiver disponível. Você poderia dizer que os PUFs são “à prova quântica”, mas, na realidade, simplesmente não há ligação entre o que os computadores quânticos fazem e os algoritmos necessários para derivar as chaves criptográficas de implementações de PUF. Nem para nossos PUFs, nem para qualquer PUF.

Os padrões de segurança da IoT ajudam?

EE Times: Padrões, certificações e regulamentações estão sendo introduzidos em todo o mundo para abordar a IoT e a segurança cibernética. Que papel esses padrões / certificações desempenham na indústria - eles são úteis ou um obstáculo?

Pim Tuyls :Os padrões de segurança são extremamente importantes, mas não são usados o suficiente. Com a enorme fragmentação de hardware e software, especialmente em IoT, existem graves riscos que os padrões terão que ajudar a mitigar. Como podemos proteger uma rede, se todos os dispositivos seguem regras diferentes? Enquanto as redes contiverem dispositivos que não possuem os mecanismos de segurança mais rudimentares, toda a rede permanecerá em risco. Os sistemas de segurança são tão fortes quanto seu elo mais fraco.

Vemos algumas iniciativas do setor determinadas a estabelecer padrões para segurança de IoT, como a iniciativa PSA da Arm e a aliança ioXt da qual somos membros. Iniciativas como essas mostram que os grandes participantes do setor concordam que algo precisa acontecer com relação à segurança da IoT, mas a conscientização industrial por si só não é suficiente. A padronização de segurança precisa começar em um nível governamental para realmente ter efeito. A única maneira real de fazer com que todos os fabricantes de dispositivos se preocupem com a segurança é obrigando-os a aderir a determinados padrões, correndo o risco de sofrer multas.

A Ordem Executiva que foi recentemente assinada pelo presidente Biden é um primeiro passo na direção certa. No entanto, não é suficiente. Muitos mais países precisam seguir este exemplo, mas também os próprios EUA devem ir além do que está descrito neste EO, que se concentra principalmente na segurança de software. Qualquer solução de segurança forte começa com hardware confiável, como dizemos:“Nada é mais seguro do que a segurança cibernética baseada em hardware”. É por isso que acreditamos que o EO deve ser estendido para incluir segurança para hardware e sua cadeia de suprimentos.

Cultivando uma comunidade PUF

EE Times: Segurança é algo que é dinâmico e nunca pára. O que o deixa mais animado para o futuro próximo e como os fabricantes de dispositivos podem se manter à frente do jogo para garantir uma boa segurança? Há algo que o Intrinsic ID esteja fazendo para ajudar nesse aspecto, e o que acontecerá com você em um futuro próximo?

Pim Tuyls :Nossa maior prioridade agora é expandir nosso portfólio de produtos e a melhoria contínua da qualidade dos produtos existentes que oferecemos. Esperamos ter alguns novos produtos de software chegando no final deste ano.

Também temos uma iniciativa em que tentamos reunir os diferentes atores do ecossistema do PUF. Fazemos isso por meio de uma comunidade online chamada PUF Cafe, que pode ser acessada gratuitamente por qualquer pessoa interessada na tecnologia PUF. Este site compartilha notícias globais e documentação sobre a tecnologia PUF, e hospeda mensalmente “PUF Cafe Episodes”, onde palestrantes de diferentes organizações abordam diferentes aspectos da tecnologia PUF e segurança. Um episódio recente foi sobre a relação entre quantum e cripto. Esta comunidade está atraindo pessoas da indústria e da academia, todas trabalhando com questões de segurança ou com tecnologia PUF.

>> Este artigo foi publicado originalmente em nosso site irmão, EE Vezes.

Tecnologia da Internet das Coisas

- Protegendo a IoT industrial:a peça que faltava no quebra-cabeça

- O caminho para a segurança industrial da IoT

- Criando seu projeto de segurança IoT / OT:Por onde começar?

- Código aberto e a IoT:inovação por meio da colaboração

- Lidando com as vulnerabilidades de segurança da IoT industrial

- O que impulsionará o mercado de IoT até 2020?

- Protegendo a IoT contra ataques cibernéticos

- Protegendo o vetor de ameaça IoT

- O desafio de segurança apresentado pela Internet das Coisas:Parte 2

- Segurança cibernética e a Internet das coisas:segurança IoT à prova de futuro