Práticas recomendadas de segurança em várias nuvens

A multinuvem está crescendo em popularidade à medida que as empresas continuam explorando os benefícios de trabalhar com mais de um provedor. Embora a multinuvem ofereça inúmeras vantagens, contar com vários fornecedores e nuvens também aumenta a superfície de ataque e o risco geral. Se uma empresa deseja manter ativos e dados seguros, a segurança em várias nuvens não deve ser uma reflexão tardia.

Este artigo é uma introdução à segurança em várias nuvens e os desafios exclusivos dessa abordagem de computação em nuvem. Também fornecemos uma lista de práticas recomendadas que você pode aplicar para projetar e manter uma configuração segura de várias nuvens.

O que é segurança em várias nuvens?

A segurança multinuvem é um conjunto de políticas, estratégias e soluções em que uma empresa depende para garantir a segurança em um ambiente multinuvem. Esse tipo de segurança permite que uma empresa aproveite os benefícios da multinuvem sem expor dados e ativos a ameaças cibernéticas.

O maior desafio da segurança multinuvem é gerenciar e proteger ambientes de diferentes provedores de nuvem. Vários fornecedores com vários recursos e regras complicam as tarefas de segurança na nuvem, incluindo:

- Garantindo controles de segurança consistentes.

- Configurando o gerenciamento de acesso confiável.

- Identificando e respondendo a vulnerabilidades.

- Manter uma visão holística da segurança.

Normalmente, os provedores de nuvem são responsáveis pela segurança de suas nuvens enquanto o cliente é responsável pela segurança em a nuvem. O trabalho do provedor é:

- Garantir que a infraestrutura de nuvem seja segura, confiável e atualizada.

- Proteja hosts e data centers.

- Fornecer aos clientes recursos para proteger dados (vetores de verificação multifator, software de gerenciamento de acesso, ferramentas de criptografia etc.).

Uma empresa que implanta uma multinuvem é responsável por como a equipe usa e mantém os dados em cada infraestrutura de nuvem. A equipe interna precisa:

- Projete a arquitetura geral de segurança.

- Garantir que as operações estejam em conformidade com as leis e regulamentos relevantes.

- Defina regras e privilégios de acesso.

- Gerencie o monitoramento de nuvem.

- Configure backups.

- Identifique e responda a incidentes de segurança.

- Projete processos de implantação seguros.

- Mantenha as ferramentas de terceiros atualizadas.

- Configure a prevenção contra perda de dados (DLP).

- Defina etapas para recuperação de desastres na nuvem.

A maioria das empresas conta com várias funções para lidar com essas tarefas, distribuindo responsabilidades entre o CISO, a equipe de DevOps e o Security Operations Center (SOC).

Riscos de segurança em várias nuvens

Os principais riscos de não configurar a segurança multinuvem adequada são:

- Perda de dados confidenciais devido à falta de proteção ou erro humano.

- Pagamento de multas monetárias devido a uma falha na verificação de conformidade.

- Prejudicando a experiência do cliente com tempo de inatividade prolongado ou desempenho insatisfatório do aplicativo.

- Ser vítima de malware que leva a uma violação de dados.

- Permitir que um usuário não autorizado acesse dados internos.

- Sofrendo um golpe de reputação como resultado da perda de dados privados do usuário.

Esses perigos são riscos comuns do uso da computação em nuvem em geral, seja em uma configuração de nuvem única ou multinuvem. No entanto, uma empresa deve proteger uma superfície de ataque maior em uma multinuvem, e a grande complexidade torna os problemas mais prováveis. Abaixo estão os principais desafios que tornam várias nuvens mais arriscadas do que uma única nuvem:

- A equipe deve configurar, proteger e gerenciar mais de uma infraestrutura.

- Toda plataforma requer manutenção contínua.

- Cada provedor tem políticas de segurança, controles e granularidade exclusivos.

- Um invasor tem mais maneiras de se infiltrar na configuração.

- O monitoramento deve considerar todo o escopo da implantação na nuvem.

- A equipe deve conectar e integrar vários serviços de diferentes fornecedores.

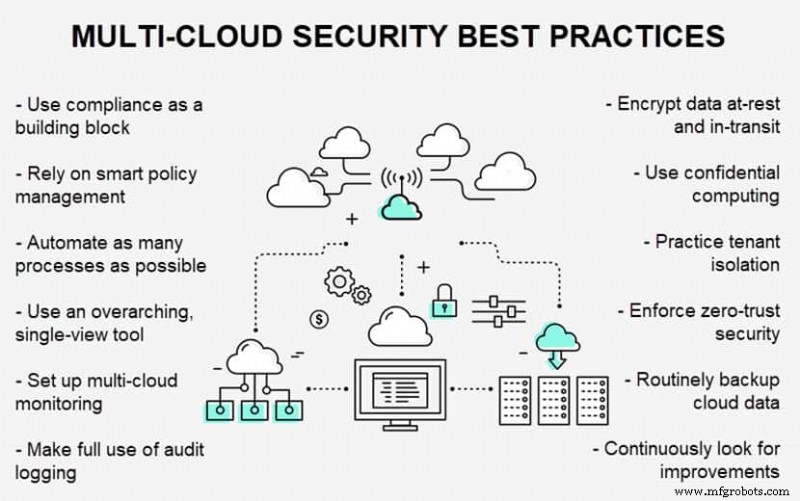

Práticas recomendadas para obter segurança de dados em várias nuvens

As empresas exigem uma estratégia de segurança sólida para garantir que a multinuvem não leve a vulnerabilidades. Veja abaixo 11 práticas recomendadas de segurança em várias nuvens que podem ajudá-lo a distribuir cargas de trabalho com segurança entre vários provedores e ambientes.

Crie a estratégia de segurança em torno da conformidade

O primeiro passo para alcançar a conformidade em uma multinuvem é conhecer os padrões e regulamentos que se aplicam ao seu negócio. Exemplos comuns de regulamentos que as empresas precisam considerar são as leis de privacidade de dados (ou seja, GDPR e CPA), HIPAA e PCI.

Os regulamentos se aplicam a setores e locais específicos, portanto, saiba o que sua multinuvem precisa seguir antes de começar a implantação. Depois de saber quais são as expectativas, use os requisitos legais para:

- Descreva o ciclo de vida dos dados relevantes.

- Defina os controles de segurança.

- Configure o gerenciamento de acesso.

- Classifique todos os dados da nuvem.

- Organize armazenamentos adequados.

Lembre-se de que cada plataforma de nuvem possui diferentes recursos e certificações de conformidade. Você pode até executar cargas de trabalho separadas com regras de conformidade variadas em uma única nuvem. Considere usar uma ferramenta automatizada para auditar continuamente a conformidade nas nuvens e gerar relatórios sobre possíveis violações.

Gerenciamento de políticas inteligente

As empresas devem desenvolver um conjunto de políticas de segurança para aplicar em todos os ambientes de nuvem e simplificar as operações de segurança. Uma política define:

- Tipos de dados aceitáveis.

- Propriedade da nuvem.

- Regras de autenticação e acesso.

- Segurança e gateways de carga de trabalho na nuvem.

- Análise de segurança.

- Regras de regulamentação e status de conformidade atual.

- Protocolos de migração na nuvem.

- Modelagem, priorização e inteligência de ameaças.

- Um plano de resposta para cada tipo de ataque.

Embora algumas incompatibilidades entre ambientes sejam comuns, usar uma política padronizada como ponto de partida:

- Acelere a configuração e a implantação.

- Reduza o risco de descuidos e erros humanos.

- Garantir a consistência em várias nuvens.

Se você estiver executando as mesmas operações em várias nuvens, deverá sincronizar as políticas. Por exemplo, ao usar várias nuvens para garantir a disponibilidade, ambas as nuvens devem ter as mesmas configurações de segurança. A equipe deve usar uma ferramenta para sincronizar as configurações entre os dois provedores e criar uma política com definições genéricas que se apliquem às duas nuvens.

Automação de alavancagem

Um fator de risco significativo na segurança em várias nuvens é o erro humano. Ao automatizar o maior número possível de tarefas, uma empresa pode:

- Reduza a probabilidade de os funcionários cometerem erros.

- Adicione agilidade à equipe.

- Acelere os processos relacionados à nuvem.

- Garantir a consistência entre os ambientes.

A automação deve desempenhar um papel vital na segurança de várias nuvens. Por exemplo, cada novo contêiner ou máquina virtual pode passar por verificações de segurança automáticas. Outra maneira de usar a automação é executar verificações contínuas que testam os controles de segurança.

Adotar o DevSecOps é uma excelente maneira de uma empresa começar a pensar no papel da automação na segurança da computação em nuvem. O DevSecOps trata a segurança como uma consideração principal em vez de uma reflexão tardia, uma abordagem ideal para manter a segurança de várias nuvens.

Simplifique a pilha de ferramentas de várias nuvens

Em vez de confiar em uma combinação de ferramentas nativas do provedor e soluções de terceiros, você deve investir em uma única ferramenta abrangente que forneça segurança perfeita em várias nuvens. Caso contrário, você corre o risco de:

- Integrações ruins que resultam em falhas de segurança.

- Maior chance de erro humano.

- Contratando mais funcionários do que você precisa.

- Sobrecarregar a equipe com muita manutenção.

Certifique-se de que sua ferramenta de escolha possa:

- Integre-se perfeitamente a diferentes serviços em nuvem.

- Escale junto com seus aplicativos e cargas de trabalho.

- Forneça atualizações em tempo real da atividade de dados.

Além disso, sua ferramenta de segurança deve ter um único painel de vidro a partir do qual os administradores podem gerenciar aplicativos e dados nas nuvens. Uma ferramenta de visualização única simplifica a expansão e torna a equipe de segurança mais eficaz.

Configurar o monitoramento de várias nuvens

Uma multinuvem requer monitoramento robusto que consolide eventos, logs, notificações e alertas de diferentes plataformas em um único local. Outro recurso vital é ter uma ferramenta que possa resolver problemas automaticamente ou fornecer orientação durante a correção.

Além da consolidação e correções automáticas, sua ferramenta de monitoramento também deve:

- Seja escalável para atender à crescente infraestrutura de nuvem e volumes de dados.

- Ofereça monitoramento contínuo em tempo real.

- Forneça contexto para todos os alertas.

- Permita que a equipe crie notificações personalizadas.

Faça pleno uso do registro de auditoria

O registro de auditoria documenta todas as alterações relacionadas aos locatários da nuvem, incluindo:

- A adição de novos usuários.

- Concessão de direito de acesso.

- Duração do login.

- Atividade do usuário durante o login.

Os logs de auditoria são cruciais para a segurança em várias nuvens, pois essa atividade ajuda a:

- Identifique comportamentos maliciosos.

- Descubra a violação antes que um ataque cibernético comece.

- Descubra problemas relacionados ao código ou à nuvem.

- Execute a solução de problemas operacionais.

Além disso, os logs de auditoria são registros oficiais em alguns setores, e as empresas podem usar logs para comprovar a conformidade a um auditor.

Confie na criptografia de dados e na computação confidencial

A criptografia é um método eficaz de proteção de dados, tanto no local quanto na nuvem. Uma estratégia de segurança multinuvem deve criptografar dados em repouso e em trânsito:

- A criptografia em repouso protege os dados armazenados que não estão se movendo pela rede. Se um invasor violar o banco de dados, é impossível decifrar os dados sem a chave de descriptografia.

- A criptografia em trânsito protege os dados enquanto as informações estão se movendo pela rede. Se um invasor interceptar os dados com um ataque Man-in-the-Middle ou espionagem, os dados permanecerão seguros.

Além de proteger dados parados e móveis, você também deve criptografar todas as comunicações de agendamento, monitoramento e roteamento. A criptografia completa garante que as informações sobre sua infraestrutura e aplicativos permaneçam em segredo.

Além de criptografar dados em repouso e em trânsito, uma estratégia de segurança em várias nuvens também deve incluir computação confidencial para garantir que os dados não se tornem vulneráveis durante o uso. A criptografia em uso fornece proteção total dos dados na nuvem criptografando as cargas de trabalho durante o processamento.

Praticar o isolamento do inquilino

O isolamento de locatário é um método simples e eficaz para melhorar a segurança de várias nuvens. O isolamento do locatário exige que a equipe garanta que:

- Cada aplicativo é executado em um locatário separado.

- Todos os ambientes (desenvolvimento, teste, preparação, produção etc.) são executados em locatários individuais.

Para maior segurança e agilidade, você também pode usar zonas de destino . Uma zona de destino permite que a equipe configure rapidamente um ambiente multilocatário com uma linha de base predefinida de gerenciamento de acesso, segurança de dados, governança e regras de registro.

Aplicar o Princípio do Mínimo Privilégio

Cada funcionário deve ter acesso apenas aos recursos necessários para que esse funcionário desempenhe sua função. Este princípio de privilégio mínimo serve a vários propósitos:

- Isole dados essenciais e confidenciais.

- Reduza a capacidade dos invasores de se moverem lateralmente pelo sistema se invadirem uma conta.

- Ajude a empresa a cumprir as leis de privacidade e segurança de dados.

Usar as ferramentas nativas do provedor de nuvem para controlar o acesso não é uma boa ideia em uma multinuvem. Soluções de diferentes fornecedores funcionam mal juntas e criam silos que aumentam o risco. Em vez disso, use uma ferramenta holística que centralize os controles de acesso em todas as nuvens.

Tenha cuidado para não atrapalhar a equipe com direitos de acesso ausentes ou processos de aprovação lentos. Em vez disso, crie um processo simples e transparente para atribuir direitos de acesso que ajude a proteger a multinuvem sem desacelerar as operações.

Fazer backup de dados na nuvem rotineiramente

Realize regularmente backups na nuvem de dados e sistemas. Se você decidir armazenar backups internamente ou na nuvem, siga várias boas práticas:

- Use backups imutáveis para garantir que os invasores não possam criptografar ou excluir dados, mesmo que violem a multinuvem.

- Faça backup dos dados várias vezes ao dia.

- Mantenha um backup separado para cada nuvem para simplificar as recuperações.

- Use estratégias de confiança zero para manter os backups seguros.

- Use uma ferramenta que verifica continuamente os backups em busca de dados maliciosos.

Além dos backups, uma estratégia de segurança multinuvem também requer um plano de recuperação de desastres. Crie um plano que restaure os dados rapidamente e mantenha os serviços disponíveis em uma nuvem de reserva.

Crie uma cultura de melhorias contínuas

Toda estratégia de segurança multinuvem deve passar por avaliações regulares para garantir que as defesas acompanhem os padrões mais recentes. Para garantir que a segurança não fique muito atrás, uma equipe deve:

- Verifique regularmente se há atualizações de software.

- Mantenha-se atualizado com as últimas tendências de segurança cibernética observando como as empresas protegem os dados e como os criminosos violam os sistemas.

- Faça avaliações regulares de vulnerabilidade, tanto com especialistas terceirizados quanto internamente.

- Verifique se todas as ferramentas de terceiros estão atualizadas com as atualizações mais recentes.

- Procure constantemente novas maneiras de tornar a segurança mais automatizada e eficiente.

Use a segurança como um alicerce para sua estratégia multinuvem

Qualquer empresa cuidadosa deve considerar e levar em conta as necessidades de segurança antes de iniciar a jornada multinuvem. Garanta que a segurança seja a base de sua estratégia e crie uma multinuvem que aumente sua flexibilidade sem torná-lo vulnerável a ameaças cibernéticas.

Computação em Nuvem

- Práticas recomendadas para monitoramento sintético

- 9 Melhores práticas eficazes para usar DevOps na nuvem

- A segurança na nuvem é o futuro da cibersegurança

- Cibernético e a nuvem:Superando os principais desafios de segurança em meio ao aumento de várias nuvens

- Como se tornar um engenheiro de segurança em nuvem

- Melhores práticas comerciais nativas da nuvem

- As 5 principais práticas de segurança para backup da AWS

- Qual Cloud Storage tem a melhor segurança em 2020?

- 11 práticas recomendadas para fazer testes funcionais na nuvem

- Cibernético e a nuvem:Superando os principais desafios de segurança em meio ao aumento de várias nuvens