Switches gerenciados vs. não gerenciados? Explore os benefícios da automação de rede

Vamos em frente e abordar o elefante na sala ...

… Interruptores não gerenciados. Ou que tal o fato de que muitos fabricantes ainda os usam hoje? E atrevo-me a admitir que custam menos! Quer dizer, se não está quebrado, não conserte . Direito?

Não necessariamente. Na verdade, switches gerenciados são a única maneira de garantir que seu equipamento tenha o melhor desempenho, tenha o máximo de tempo de atividade e não represente um risco de segurança para sua empresa e seus clientes ... Quer saber como?

Ouça o podcast!

Como parte de nossa nova série de podcast, Cisco Manufacturing Leaders

Também disponível em Apple Podcasts e Spotify

(requer login)

O ponto principal é que a automação de rede tem tudo a ver com mudanças.

A automação de rede permite que você faça alterações rapidamente! Assim, você pode ser pró-ativo (ao invés de reativo) às demandas do mercado, acelerando o crescimento e penetrando em novos mercados com produtos e soluções inovadores. Como você pode conseguir isso? Comece com os fatos essenciais:

3 principais fatos sobre automação de rede

Entenda esses fatos para aprender ...

- Por que os switches gerenciados são a melhor escolha com base nos 5 recursos principais de que você precisa

- Como a automação de rede permite que você proteja com segurança suas áreas de vulnerabilidade contra ataques cibernéticos maliciosos

- Como aumentar a satisfação do cliente acomodando rapidamente suas demandas em constante evolução e superando seus concorrentes em mercados novos e inexplorados!

FATO Nº 1:Switches gerenciados são obrigatórios. Aqui está o porquê:

Por definição, de acordo com Field Engineer.com, um switch não gerenciado é simples, conectando dispositivos Ethernet com uma configuração fixa na qual você não pode fazer nenhuma alteração, geralmente usada para pequenas redes ou para adicionar grupos temporários de sistemas a uma rede maior. Um switch gerenciado, por outro lado, também permite que você gerencie, configure e monitore as configurações de sua LAN, incluindo controles sobre o tráfego da LAN, priorizando determinados canais e criando novas LANs virtuais para manter grupos menores de dispositivos segregados e para melhor gerenciar seu tráfego. Os switches gerenciados também oferecem recursos de redundância que duplicam e recuperam dados no caso de falha de um dispositivo ou rede.

O uso de switches não gerenciados para lidar com o tráfego IACS (Sistema de Controle de Automação Industrial) apresenta uma série de desvantagens e riscos. Vamos começar examinando os 5 principais motivos para evitar interruptores não gerenciados em suas máquinas:

MOTIVO # 1

Para começar, portas abertas em switches não gerenciados são um risco de segurança. E isso acontece o tempo todo. Imagine um contratado de outro fornecedor ou um funcionário desconhecido conectando seu PC para abrir portas em um switch não gerenciado, espalhando um vírus e causando estragos no IACS e na rede. Os switches gerenciados, por outro lado, têm segurança de porta com a capacidade de desabilitar portas e impedir o acesso não autorizado. Como você pode argumentar contra essa precaução de segurança simples e eficaz?

MOTIVO # 2

Além disso, os switches não gerenciados carecem de um recurso-chave que os switches gerenciados têm ... redundância. A redundância fornece a capacidade de proteger uma rede no caso de falha de uma conexão ou cabo, fornecendo um caminho de dados alternativo para o tráfego. Os protocolos padrão evitam loops e estabelecem os links redundantes como um backup para manter os sistemas integrados disponíveis. Em última análise, isso pode evitar tempo de inatividade caro, o que qualquer usuário pode apreciar.

MOTIVO # 3

Você deve ser capaz de priorizar o tráfego da rede local (LAN) para garantir que as informações mais importantes sejam transmitidas. Por quê? Isso ajuda a garantir um desempenho de rede consistente para funções de controle críticas em suas máquinas. Resumindo, isso pode evitar que outro tráfego de rede faça com que sua máquina funcione incorretamente - o que pode causar tempo de inatividade para os usuários, uma chamada de serviço para o departamento de serviço e uma má percepção do usuário sobre o desempenho da máquina. Um switch não gerenciado, por outro lado, simplesmente permite que os dispositivos Ethernet se comuniquem uns com os outros, como um PC ou impressora de rede. Uma função de um switch gerenciado chamada “Quality of Service” permite que você priorize seu tráfego de rede atribuindo uma prioridade mais alta ao tráfego crítico.

MOTIVO # 4

Os switches gerenciados permitem que você segmente o tráfego da rede. Uma rede local virtual ou VLAN é um domínio particionado e isolado em uma rede de computadores. As VLANs permitem que um switch agrupe dispositivos logicamente para isolar o tráfego entre esses grupos, mesmo quando outro tráfego está passando pelo mesmo switch físico. A segmentação e o isolamento do tráfego de rede ajudam a reduzir o tráfego desnecessário nas principais áreas. Por exemplo, você pode segmentar o tráfego entre grupos de máquinas para que as informações de controle críticas possam fluir sem atrasos de máquina para máquina e não ficar atolado por outro tráfego. Isso permite um melhor desempenho da rede e, em muitos casos, fornece um nível adicional de segurança.

MOTIVO # 5

O monitoramento do tráfego e do desempenho é fundamental para evitar tempos de inatividade dispendiosos. Os switches gerenciados usam protocolos como o Simple Network Management Protocol ou SNMP para monitorar os dispositivos na rede. As consultas SNMP podem determinar a integridade da rede ou o status de um determinado dispositivo. Ao exibir esses dados em um formato de fácil compreensão, os usuários podem monitorar o desempenho da rede e detectar e reparar problemas de rede rapidamente, mesmo fazendo isso remotamente. Os switches gerenciados também permitem o espelhamento de portas. Isso copia o tráfego de rede do switch e o encaminha para uma única porta no mesmo switch para análise. Você pode então usar um analisador de rede em uma porta de monitor para solucionar problemas de rede examinando o tráfego em outras portas ou segmentos. Isso permite que você solucione problemas sem colocar suas máquinas fora de serviço, o que maximiza o tempo de atividade dos usuários.

FATO Nº 2 Se estiver conectado, deve ser protegido

Fonte:The Evolution of Industrial Cyber Security and Cyber Risk 2019

Quer você a chame de Internet das Coisas Industrial (IIoT) ou Indústria 4.0 , os fabricantes de hoje querem aproveitar ao máximo o tsunami de dados de ativos sem precedentes. No entanto, essas iniciativas requerem conectividade segura em ambientes de Tecnologia Operacional (OT). Para ambientes operacionais, cada novo ponto de conexão e fonte de dados é uma oportunidade - mas também um risco. O risco é a consideração crítica para uma organização, pois os controles de segurança são implementados para minimizar a exposição ao risco e proteger contra ameaças relacionadas a riscos de segurança cibernética.

As ameaças e riscos que estão presentes em ambientes operacionais incluem os dispositivos, os aplicativos, os humanos e a infraestrutura. Os riscos cibernéticos também podem ser categorizados por meio da intenção. Os eventos podem ser o resultado de atos deliberadamente maliciosos, mas também podem ser não intencionais. Os eventos de risco podem vir de fontes internas ou externas. A realidade é que o acesso fácil a informações, recursos e ferramentas cibernéticas aumentou, tornando mais fácil para os hackers obterem uma compreensão dos protocolos legados e tradicionais com o objetivo de obter acesso aos sistemas de produção.

Além disso, muitos desses novos equipamentos são COTS, como telefones e tablets, servidores, câmeras de vídeo e tecnologia vestível, em comparação com hardware de sistema de controle especificamente projetado. Esses dispositivos são necessários para habilitar novos casos de uso, mas uma consideração cuidadosa e implementação arquitetônica apropriada - ao lado da tecnologia operacional tradicional, como Unidades Terminais Remotas (RTUs) e Controladores Lógicos Programáveis (PLCs) - deve ser dada à sua implantação para garantir os mesmos níveis de segurança como sistemas operacionais. Por exemplo, câmeras de vídeo habilitadas para IoT parecem atender prontamente às necessidades de segurança física de maneira fácil e econômica, mas na verdade podem abrir uma rede para comprometer ou ser usadas como um dispositivo malicioso em botnets.

Para ter sucesso, o risco cibernético deve ser enfrentado de frente com uma estratégia de prática recomendada focada em um projeto de estado final em mente, incluindo todos os recursos, desde a análise de risco até a automação contínua. Essa estratégia abordará as ameaças que existem agora, mas também a próxima onda de ameaças emergentes. Embora o risco cibernético seja um desafio crescente, ele não é intransponível. Quer saber mais? Confira este guia detalhado para manter suas redes industriais protegidas.

FATO Nº 3 Esteja sempre pronto para se adaptar rapidamente

De acordo com o 4º Relatório Anual do Estado da Tecnologia de Fabricação do Plex, a grande maioria das empresas de manufatura afirma que o principal desafio com crescimento rápido é a escalabilidade . “Com um influxo na demanda, a capacidade de aumentar as cadeias de suprimentos, sistemas e produção com rapidez suficiente é difícil, forçando algumas empresas a aumentar os preços ou recusar novos negócios. O imperativo torna-se então determinar quais investimentos ou atualizações devem ter prioridade a fim de escalar rápido o suficiente para atender à demanda econômica. ”

Para superar essa interrupção potencial, as empresas de manufatura estão trabalhando para adaptar seus processos, tecnologias e modelos de negócios. As empresas com visão de futuro não estão apenas tentando sobreviver às mudanças. Eles estão trabalhando para serem os líderes - ganhando uma vantagem competitiva, melhorando a eficiência operacional e maximizando a lucratividade. Eles estão liderando a transformação de negócios digitais na manufatura. É por isso que fazer mudanças rápidas é fundamental neste ambiente, para que você possa gastar mais tempo atendendo às necessidades de seus clientes e menos tempo movendo estações e reconfigurando manualmente as conexões em uma escada.

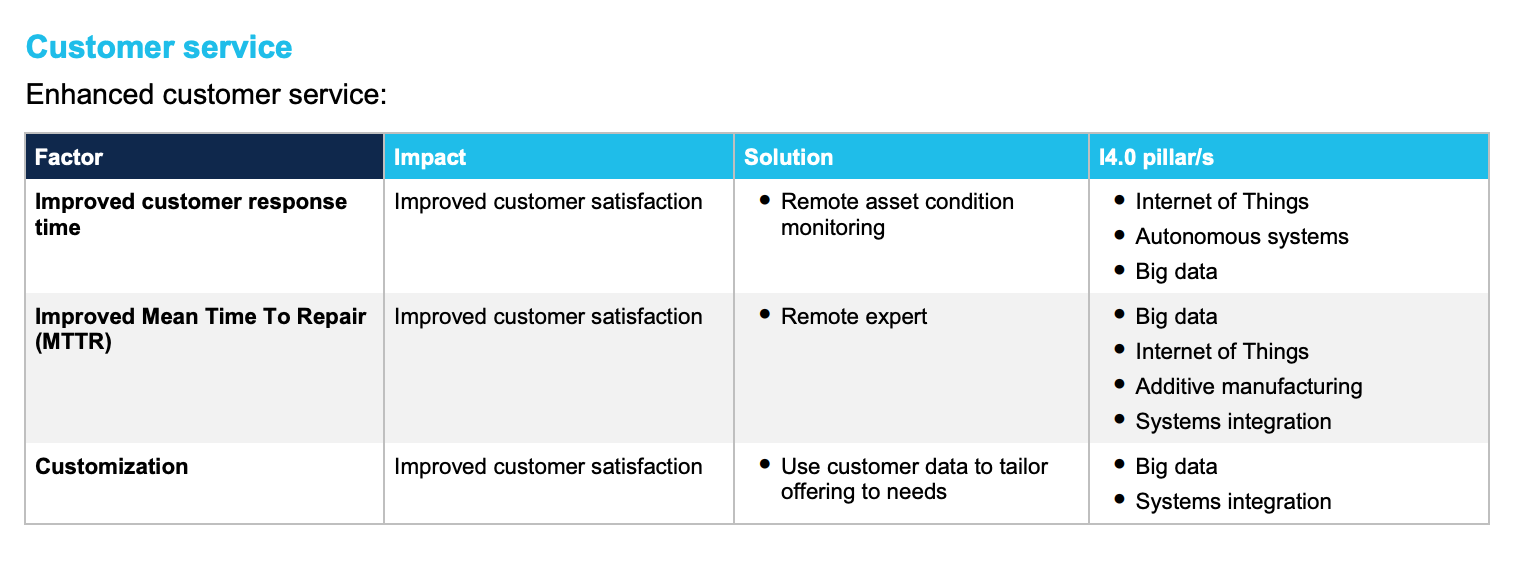

No final, tudo se resume a ficar mais perto do cliente e oferecer uma experiência melhor para ele.

Quer saber mais?

Confira mais recursos em destaque neste tópico:

- Melhor engarrafado:abordagem de fábrica conectada da Coca Cola (blog)

- Manufatura inteligente (e-book)

- Nova rede economiza US $ 1 milhão para fabricante automotivo no primeiro ano (estudo de caso)

Faça uma pergunta ou solicite um tópico que você gostaria que abordássemos!

Envie sua pergunta na seção de comentários no final deste blog. Todas as perguntas serão respondidas detalhadamente em 2 dias úteis. Você tem um tópico em mente que gostaria de ver abordado? Deixe suas sugestões de episódios na seção de comentários abaixo. Analisaremos sua sugestão e traremos os melhores especialistas para discutir o tópico de sua escolha!

Tecnologia da Internet das Coisas

- Os benefícios da fabricação de curto prazo

- Os benefícios dos metais não ferrosos

- Tecnologia Beacon no varejo:as vantagens e desvantagens

- Lanner:HybridTCA, os benefícios da infraestrutura convergente

- Benefícios da automação na manufatura enxuta

- Monitorando a Internet das Coisas

- Os benefícios da interconectividade no local de trabalho

- Subindo na hierarquia da automação

- Os benefícios tangíveis da RV no espaço da engenharia

- Simplificando o ciclo de vida do SIM