A Dell protege suas práticas de segurança empresarial inseguras

A Dell conduziu recentemente uma pesquisa envolvendo 2.608 profissionais globais que trabalham para empresas no setor empresarial com 250 ou mais funcionários. Os resultados desta pesquisa são nada menos que chocantes e devem ser do interesse de qualquer empresa que lide com informações seguras, privadas ou corporativas.

Hoje em dia, confiamos às empresas com nossas informações mais privadas. Confiamos no Google para manter nossas consultas de pesquisa seguras, evitar que indivíduos indesejados leiam nosso e-mail e, em alguns casos, até mesmo para proteger dados essenciais para o funcionamento diário de nossos negócios. Compartilhamos nossas informações de saúde com serviços baseados em nuvem que rastreiam nossa alimentação e frequência cardíaca, nossos dados financeiros com sites de comércio eletrônico e muito mais.

Funcionários que usam phishing para obter informações da empresa

A segurança de nossos dados é tão forte quanto a segurança das informações da empresa a quem confiamos esses dados. Muitas vezes, grandes violações de dados e outros vazamentos de dados privados acontecem como resultado de exibições de phishing externas. Hackers e outros indivíduos mal-intencionados enganando os funcionários para compartilhar informações da empresa que os ajudam a se infiltrar em suas redes.

A Verizon divulgou um relatório no ano passado detalhando o quão grande são as tentativas de phishing para a segurança corporativa. Phishing é um tipo de engenharia social em que alguém convence outra pessoa a fornecer informações que ela não deveria.

Veja também: Esses satélites chineses fornecerão segurança de dados à prova de invasão?

Uma maneira seria ligar para uma companhia telefônica e fingir ser um técnico solicitando dados em campo. Um funcionário desavisado pode considerar a rotina de solicitação, entregando as informações sem pensar muito. Esses dados, dependendo de seu nível de sensibilidade, podem ser usados para obter acesso a informações ainda mais confidenciais.

Outra prática comum é enviar e-mail aos funcionários com links para sites falsos que os induzem a preencher informações que normalmente estariam protegidas. Contanto que o site pareça genuíno, o funcionário pode nem perceber que compartilhou algo que não deveria.

O que descobriram as escavações da Dell

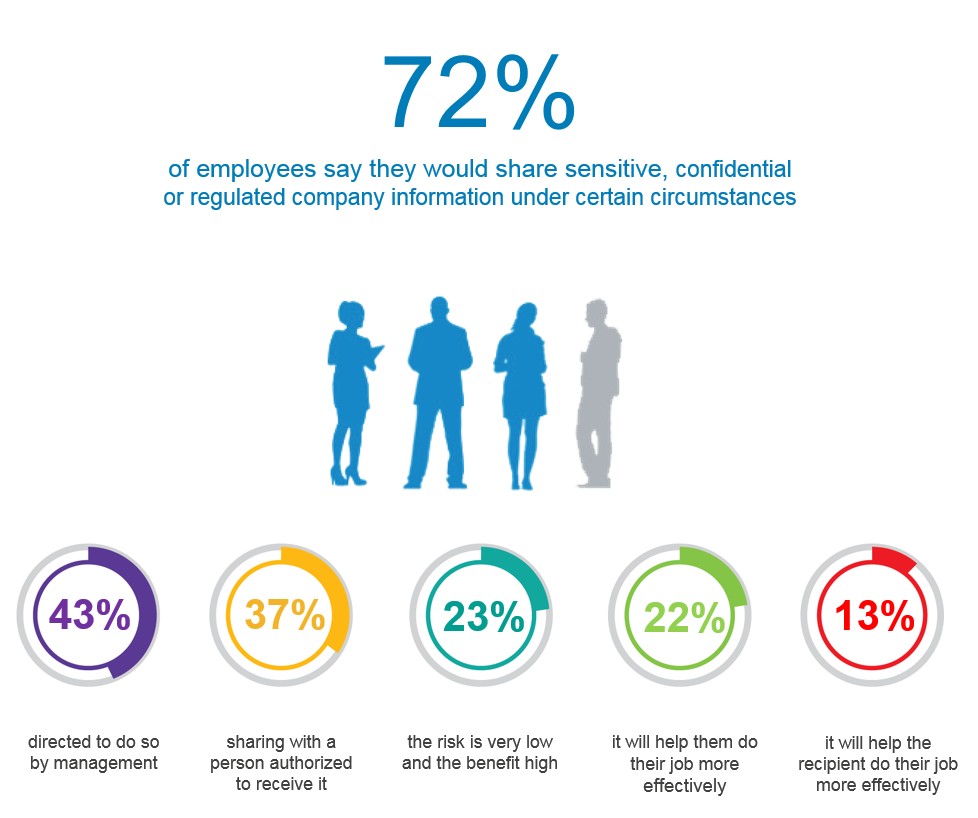

Na pesquisa de segurança do usuário final da Dell, 72% dos funcionários declararam que desejam compartilhar informações confidenciais, confidenciais ou regulamentadas da empresa sob certas circunstâncias. As circunstâncias em que essas informações seriam compartilhadas variam.

Entre os 72% dos funcionários que disseram que compartilhariam informações, os motivos que deram para fazê-lo incluíram ...

- sendo orientado a fazê-lo pela administração (43%)

- compartilhar com uma pessoa autorizada a recebê-lo (37%)

- o risco é muito baixo e o benefício alto (23%)

- irá ajudá-los a fazer seu trabalho com mais eficácia (22%)

- ajudará o destinatário a fazer seu trabalho de maneira mais eficaz (13%)

Esta pesquisa revelou uma falta geral de cautela em relação a informações corporativas confidenciais. Agindo como indivíduos, os funcionários indicaram que tomariam atalhos de segurança se isso significasse ajudá-los a fazer seu trabalho ou se sentissem que valeria a pena correr o risco ao fazê-lo.

Isso não significa que os indivíduos estão distribuindo dados corporativos intencionalmente para fins maliciosos. Em vez disso, eles estão apenas tentando fazer seu trabalho com mais eficiência. Procedimentos de segurança rígidos são freqüentemente vistos como um obstáculo à eficiência.

Muitas práticas inseguras

Esse compartilhamento de dados não se limita apenas ao compartilhamento direto de dados corporativos. Também ocorre na forma de práticas inseguras. 45% dos entrevistados admitiram se envolver em práticas que a maioria das empresas proibiria.

Por exemplo, 46% desses indivíduos indicaram que se conectaram a uma rede Wi-Fi pública para acessar informações confidenciais. Mesmo com precauções como VPN ou acesso remoto seguro em vigor, conectar-se a redes Wi-Fi publicamente acessíveis representa um risco maior.

Outros 49% desses entrevistados compartilharam que usam contas de e-mail pessoais para o trabalho. Esse tipo específico de violação ganhou as manchetes nos últimos anos, quando vários funcionários importantes do governo dos Estados Unidos foram descobertos por conduzirem informações confidenciais em servidores de e-mail privados.

Em janeiro, analistas de segurança ficaram chocados ao descobrir que a conta oficial do presidente dos Estados Unidos no Twitter estava protegida por uma conta de e-mail do Gmail.

Esta pesquisa esclareceu como é fácil para funcionários bem-intencionados lidar com as políticas de segurança de sua empresa de maneira descontrolada. Só podemos esperar que pesquisas como esta ajudem os profissionais de TI e líderes de negócios a pesquisar melhores maneiras de implementar esses protocolos - e de incentivar seus funcionários a segui-los.

Tecnologia da Internet das Coisas

- As 5 principais práticas de segurança para backup da AWS

- Avaliando o risco de TI - como e por quê

- Construindo segurança em infraestrutura legada

- Os desafios de segurança das redes de comunicação de última geração

- Seu sistema está pronto para a IoT?

- Fazendo os dados de IoT trabalharem para sua empresa

- IoT e sua compreensão dos dados

- Tableau, os dados por trás das informações

- Maximizando seus investimentos por meio da automação de segurança

- Colocando seus dados para trabalhar