Protegendo controles industriais contra ameaças cibernéticas

Uma equipe de pesquisadores do Instituto de Tecnologia da Geórgia (Atlanta) desenvolveu um novo tipo de ransomware que conseguiu assumir o controle de uma estação de tratamento de água simulada em um teste realizado recentemente.

Depois de obter acesso, os pesquisadores conseguiram comandar controladores lógicos programáveis (CLPs) para fechar válvulas, aumentar a quantidade de cloro adicionado à água e exibir leituras falsas. Acredita-se que o ataque simulado, projetado para destacar vulnerabilidades nos sistemas de controle usados para operar instalações industriais, incluindo fábricas, instalações de tratamento de água e esgoto e sistemas de gerenciamento de edifícios para controlar escadas rolantes, elevadores e sistemas HVAC, seja o primeiro a demonstrar o comprometimento de ransomware de PLCs reais, de acordo com a equipe da Georgia Tech.

A pesquisa foi apresentada em 13 de fevereiro na Conferência RSA em San Francisco.

Embora nenhum ataque real de ransomware tenha sido divulgado publicamente nos componentes de controle de processo dos sistemas de controle industrial, os ataques se tornaram um problema significativo para os dados de pacientes em hospitais e dados de clientes em empresas. Os invasores podem obter acesso a esses sistemas e criptografar os dados, exigindo um resgate para fornecer a chave de criptografia que permite que os dados sejam usados novamente. Os pesquisadores observaram que o ransomware gerou cerca de US$ 200 milhões para os invasores durante o primeiro trimestre de 2016, e os pesquisadores acreditam que é apenas uma questão de tempo até que sistemas industriais críticos sejam comprometidos e mantidos em resgate.

“Esperamos que o ransomware vá um passo além, além dos dados do cliente para comprometer os próprios sistemas de controle”, disse David Formby, estudante de doutorado na Georgia Tech School of Electrical and Computer Engineering. “Isso pode permitir que os invasores mantenham sistemas críticos como reféns, como estações de tratamento de água e instalações de fabricação. Comprometer os PLCs nesses sistemas é o próximo passo lógico para esses invasores.”

Muitos sistemas de controle industrial carecem de protocolos de segurança fortes, observou Raheem Beyah, professor da Motorola Foundation e presidente associado da Escola de Engenharia Elétrica e de Computação e conselheiro do corpo docente de Formby. Isso ocorre provavelmente porque esses sistemas não foram alvo de ransomware até agora e porque suas vulnerabilidades podem não ser bem compreendidas por seus operadores.

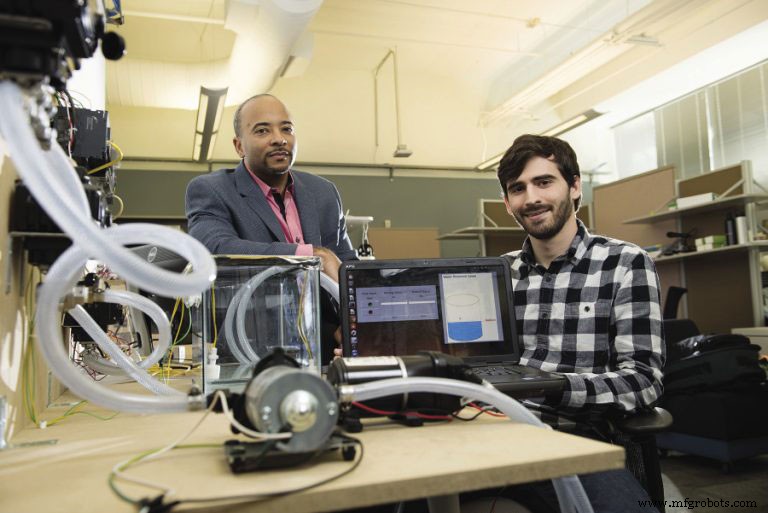

Em sua pesquisa, Formby e Beyah usaram um programa de busca especializado para localizar 1.400 PLCs de um único tipo que eram diretamente acessíveis pela Internet. A maioria desses dispositivos está localizada atrás de sistemas de negócios que fornecem algum nível de proteção - até que sejam comprometidos. Uma vez que os invasores entram em um sistema de negócios, eles podem girar para entrar nos sistemas de controle se não estiverem devidamente isolados.

“Muitos sistemas de controle assumem que, uma vez que você tenha acesso à rede, você está autorizado a fazer alterações nos sistemas de controle”, disse Formby. “Eles podem ter políticas de senha e políticas de segurança muito fracas que podem permitir que invasores assumam o controle de bombas, válvulas e outros componentes-chave do sistema de controle industrial”.

Na maioria dos casos, os sistemas de controle não foram projetados para se conectar à Internet e muitos usuários dos sistemas assumem que não estão na rede pública e, portanto, não são suscetíveis a ataques, acrescentaram os pesquisadores. Os sistemas de controle também podem ter conexões desconhecidas para os operadores, incluindo pontos de acesso instalados para permitir manutenção, solução de problemas e atualizações.

“Existem equívocos comuns sobre o que está conectado à Internet”, disse Formby. “As operadoras podem acreditar que seus sistemas estão com falta de ar e que não há como acessar os controladores, mas esses sistemas geralmente estão conectados de alguma forma.”

Para lançar a pesquisa, os pesquisadores identificaram vários PLCs comuns em uso em instalações industriais. Eles obtiveram três dispositivos diferentes e testaram sua configuração de segurança, incluindo proteção por senha e suscetibilidade a alterações nas configurações. Os dispositivos foram então combinados com bombas, tubos e tanques para criar uma estação de tratamento de água simulada. No lugar do cloro normalmente usado para desinfetar a água, os pesquisadores usaram iodo. Eles também adicionaram amido ao suprimento de água, que ficou azul brilhante quando um ataque simulado adicionou iodo a ele.

“Conseguimos simular um hacker que obteve acesso a essa parte do sistema e o mantém refém, ameaçando despejar grandes quantidades de cloro na água, a menos que o operador pague um resgate”, disse Formby. “Na quantidade certa, o cloro desinfeta a água e a torna segura para beber. Mas muito cloro pode criar uma reação ruim que tornaria a água insegura.”

Vulnerabilidades em sistemas de controle são conhecidas há mais de uma década, observaram os pesquisadores, mas até o crescimento do ransomware, os invasores não conseguiam se beneficiar financeiramente do comprometimento dos sistemas. À medida que outros alvos de ransomware se tornam mais difíceis, Beyah acredita que os invasores podem se voltar para alvos mais fáceis nos sistemas de controle industrial.

“É bem provável que os operadores de estados-nação já estejam familiarizados com isso e tenham ataques que possam usar para fins políticos, mas os atacantes comuns não têm interesse nesses sistemas”, disse ele. “O que esperamos fazer é chamar a atenção para essa questão. Se conseguirmos atacar com sucesso esses sistemas de controle, outros com más intenções também poderão fazê-lo.”

Além de melhorar a segurança das senhas e limitar as conexões, Beyah disse que os operadores desses dispositivos precisam instalar sistemas de monitoramento de intrusão para alertá-los se os invasores estiverem nas redes de controle de processos. Beyah e Formby lançaram uma empresa para tornar suas estratégias de proteção de sistemas amplamente disponíveis para os operadores de sistemas de controle.

DuPont concede bolsas de início de carreira

A DuPont (Wilmington, DE) nomeou oito jovens membros do corpo docente para sua turma de jovens professores da DuPont de 2016. Reconhecendo talentos promissores em pesquisa, a empresa fornecerá a esse grupo de professores internacionais mais de US$ 350.000 durante os próximos dois anos para apoiar suas pesquisas que avançam o conhecimento científico básico para enfrentar os desafios globais em alimentos, energia e proteção.

A Turma de Jovens Professores da DuPont de 2016 está engajada em pesquisas promissoras nas principais áreas de interesse da DuPont, incluindo trabalhos nas áreas de biologia vegetal, biotecnologia, ciência dos materiais, energia fotovoltaica e engenharia química. Esses interesses estão altamente alinhados com as prioridades estratégicas da DuPont de inovação baseada na ciência nas áreas de agricultura e nutrição, indústrias de base biológica e materiais avançados.

“Pesquisa e desenvolvimento estão se tornando mais conectados do que nunca. O programa DuPont Young Professor é uma excelente maneira de fortalecer a pesquisa acadêmica e a colaboração da indústria, apoiando jovens professores promissores”, disse Douglas Muzyka, vice-presidente sênior e diretor de ciência e tecnologia da DuPont. “As interações com esses pesquisadores estimularão ainda mais a criatividade dos cientistas e engenheiros da DuPont fazendo pesquisas de ponta.”

Gerenciado pela organização de Ciência e Inovação da DuPont, o programa ajuda jovens e promissores professores de pesquisa a iniciar suas carreiras de pesquisa. Além disso, apoia o objetivo estratégico da DuPont de ampliar e ampliar os horizontes de negócios da DuPont por meio do avanço de ciências emergentes que se originam dentro da empresa, bem como de seus parceiros de pesquisa. O programa data de 1918, quando Pierre S. du Pont selecionou 42 universidades nos Estados Unidos e concedeu bolsas para jovens professores. Desde 1968, este programa forneceu mais de US$ 50 milhões em bolsas para mais de 700 jovens professores em 150 instituições em 19 países.

Os membros da DuPont Young Professor Class of 2016 são os principais cientistas da equipe de oito universidades líderes em todo o mundo. Os prêmios de 2016 foram concedidos aos seguintes jovens professores promissores:

- Rupert J. Baumgartner, Instituto de Ciências de Sistemas, Inovação e Pesquisa em Sustentabilidade, Universidade de Graz, Áustria;

- Shelley Claridge, Departamentos de Química e Engenharia Biomédica, Purdue University;

- Candice Hirsch, Departamento de Agronomia Vegetal e Genética Vegetal, Universidade de Minnesota;

- Tengfei Luo, Engenharia Aeroespacial e Mecânica, Universidade de Notre Dame;

- Peter Nemes, Departamento de Química, Universidade George Washington;

- Fabien Sorin, Instituto de Materiais, Ecole Polytechnique Federale de Lausanne (EPFL), Suíça;

- Ana Velez, Departamento de Entomologia, Universidade de Nebraska-Lincoln;

- Jia Zhu, Faculdade de Engenharia e Ciências Aplicadas, Universidade de Nanjing, China.

TechFront é editado pelo editor sênior Patrick Waurzyniak.

Sistema de controle de automação

- MEMXPRO:Série PCIe PT33 SSD para atualizar sistemas de controle industrial

- Como coletar dados de sistemas legados para melhorar as operações

- Uma lista de verificação de segurança ICS

- Integração de controles analógicos em sistemas IIoT

- Projeto do sistema de controle:dos projetos mais simples aos mais complexos

- Como os controles de conexão ajudam a gerenciar recursos

- Protegendo seu sistema de controle industrial

- Erros em gabinetes de painéis de controle industriais de resfriamento

- Benefícios da convergência de controle industrial

- Compreendendo os painéis de controle industrial