Proteja a programação de produção fora do local de seus produtos incorporados

É possível ter muito sucesso? Bem, se você criar um sistema embarcado que vende em pequenas quantidades, poderá controlar todo o processo internamente. No entanto, se o seu produto provar ser muito popular, exigindo assim uma produção de alto volume, você provavelmente acabará trabalhando com um fabricante contratado (CM), e uma das tarefas realizadas pelo CM será programar seu firmware no de seu produto microcontrolador (es).

Se você estiver usando um CM, uma das coisas de que você precisa se proteger é contra roubo de IP e superprodução de sistema. Estima-se que cerca de 10% dos produtos eletrônicos em todo o mundo são falsificados e a superprodução por CMs é responsável por uma proporção substancial dessas falsificações.

Diferentes pessoas pensam em IP (propriedade intelectual) de maneiras diferentes. Com relação a um sistema embarcado, o design do hardware é uma forma de IP e o firmware é outra. Em alguns casos, pode ser relativamente fácil clonar o hardware, mas o hardware é inútil sem o firmware. Se um CM é fornecido com acesso irrestrito ao hardware e firmware, os criadores do sistema ficam com poucos recursos, a não ser confiar na ética e reputação do CM, até agora ...

Na recente Embedded World Conference, realizada no início deste mês em Nuremberg, Alemanha, a SEGGER anunciou um novo sistema de programação de produção chamado Flasher SECURE que visa os problemas de roubo de IP e superprodução.

(Fonte:SEGGER)

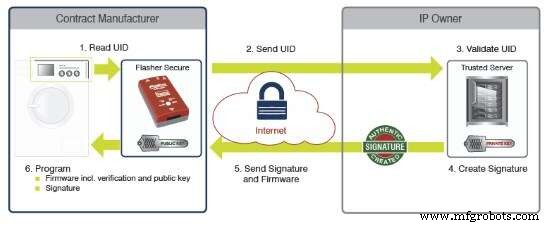

Existem vários modelos de uso possíveis. O diagrama acima reflete um cenário comum. Isso se baseia no fato de que cada microcontrolador contém um identificador único (UID). O proprietário do IP do firmware - normalmente o projetista do sistema embarcado - fornece ao CM a plataforma Flasher SECURE. Enquanto isso, o próprio firmware reside em um servidor confiável que permanece sob o controle do proprietário do IP.

Quando chega a hora de programar o sistema, o Flasher SECURE lê o UID do dispositivo a ser programado e o transmite ao servidor confiável, que valida o UID e gera uma assinatura criptográfica. O firmware e a assinatura são então devolvidos ao Flasher SECURE, que os programa no microcontrolador.

Quando o produto é ligado, a primeira coisa que o firmware faz é ler o UID em seu microcontrolador e verificar se ele corresponde à assinatura fornecida antes de fazer qualquer outra coisa. O resultado final é que esta instanciação do firmware só funcionará neste microcontrolador específico.

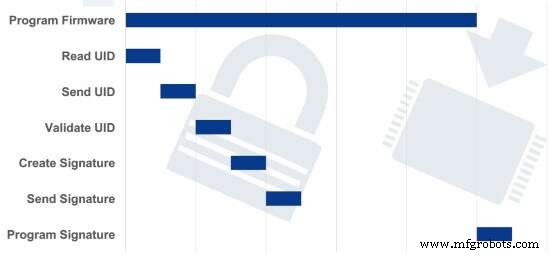

Mas “tempo é dinheiro”, como eles dizem. Se esse processo desacelerar a produção, também aumentará os custos. Bem, não tenha medo, porque o pessoal da SEGGER levou isso em consideração. Na verdade, o firmware só é baixado do servidor confiável uma vez como parte da programação do primeiro dispositivo, após o qual é armazenado no Flasher SECURE.

(Fonte:SEGGER)

Quando se trata de unidades subsequentes, ao mesmo tempo que o Flasher SECURE está programando o firmware, ele também está lendo o UID do microcontrolador e enviando esse UID para o servidor confiável. O servidor confiável valida o UID e cria e retorna a assinatura correspondente antes que a programação seja concluída. Depois de carregar o firmware no dispositivo, só falta carregar a assinatura, o que leva um tempo infinitesimal.

Portanto, o que acontece se o firmware determinar que está sendo executado em um sistema falsificado? Bem, isso depende de seus criadores. Uma opção é simplesmente se recusar a fazer qualquer coisa. Outra possibilidade seria o firmware exibir uma mensagem informando aos usuários finais que eles estão trabalhando com um produto ilegal. Dependendo do sistema (você não gostaria de fazer isso em um produto crítico para a segurança), seria possível para o firmware fingir estar fazendo seu trabalho ao mesmo tempo em que produz resultados errôneos ou realiza ações sem sentido, descontentando assim seus novos proprietários, que expressariam à força seus sentimentos de descontentamento aos pequenos patifes que haviam roubado o sistema em primeiro lugar.

Outra opção da qual sou particularmente parcial seria o firmware fingir estar fazendo seu trabalho enquanto tenta ativamente acessar a Internet e transmitir o máximo de informações possível para ajudar os proprietários do IP a rastreá-la.

Se você quisesse ser realmente desagradável, poderia fazer com que o firmware fizesse o melhor para causar estragos em qualquer coisa com que entrasse em contato, mas talvez devêssemos tentar nos conter para não cair no nível dos bandidos. O que você acha? Se alguém roubasse um de seus designs, seria um simples “Aviso:este é um sistema falsificado”, mensagem suficiente, ou você gostaria de “Chorar o caos e deixar escapar os cachorros da guerra?” (com desculpas ao Bardo)?

Integrado

- A produção de produtos sensíveis ao gênero e individualizados com o fusível 1

- Garanta seu lugar na economia de dados emergente

- A necessidade de reinventar sua empresa em uma fábrica inteligente

- Maximize o valor de sua produção com OEE

- Seu guia definitivo para os melhores produtos agrícolas industriais

- Como reduzir o número de erros e melhorar o sistema de qualidade de produção?

- Sistema de computação em nuvem – seus benefícios para a indústria de manufatura

- Todo o mundo é um palco de produção

- O que mais te assusta no seu sistema de ar?

- Calculando o custo do ciclo de vida do seu sistema de compressor