MfgRobots >> Manufaturação industrial > >> Industrial Internet of Things >> Tecnologia da Internet das Coisas

MfgRobots >> Manufaturação industrial > >> Industrial Internet of Things >> Tecnologia da Internet das Coisas

Tecnologia da Internet das Coisas

A capacidade de fazer hot swap de mídia de armazenamento de servidores ou produtos eletrônicos de consumo é um dado adquirido. Um novo padrão visa facilitar a troca da memória flash que normalmente é soldada em dispositivos conectados e aplicativos incorporados. A JEDEC Solid State Technology Asso

O blockchain pode capacitar IoT com a segurança e transparência necessárias e já está jogando um papel importante em muitos aplicativos IoT. Com a chegada de casas e cidades inteligentes, a IoT pode abrir muitas oportunidades para expansão tecnológica, ou melhor, uma revolução tecnológica para torn

Não é nenhuma surpresa que a captura de dados em alguns dos mais difíceis de alcançar cantos do planeta é um desafio que qualquer jogador de IoT enfrentará com prazer. (Fonte:LoRa Alliance) A Internet das Coisas (IoT) consiste em coletar e ler dados e, em seguida, aproveitá-los para obter in

O Projeto de código aberto Zephyr da Linux Foundation se tornou a espinha dorsal de muitos projetos de IoT. A Zephyr oferece o melhor sistema operacional em tempo real (RTOS) pequeno, escalonável e otimizado para dispositivos com recursos limitados, em várias arquiteturas. O projeto atualmente tem 1

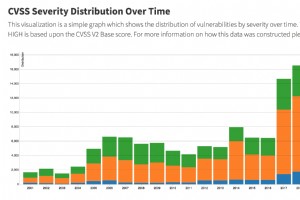

A maioria das vulnerabilidades do produto agora são descobertas não pelo fornecedor afetado, mas por fontes externas, como pesquisadores terceirizados, e estão em todo o mapa. As vulnerabilidades que criam brechas de segurança em potencial nos produtos da Internet das coisas (IoT) e do sistema de c

Silicon Labs apresentou novos SoCs sub-gigahertz para dispositivos IoT, novos medidas de segurança e um SDK que deve ajudar os designers a fazer com que os dispositivos IoT funcionem bem uns com os outros. A Silicon Labs vai dar aos seus clientes a capacidade de fazer alterações nas peças que a emp

A dramática expansão das aplicações IoT já está levantando alguns problemas relacionadas às baterias que alimentam os dispositivos IoT. O mercado combinado de IoT para consumidores e indústrias deve chegar a US $ 11,1 trilhões até 2025, de acordo com um relatório de 2020 de pesquisadores da Prudour

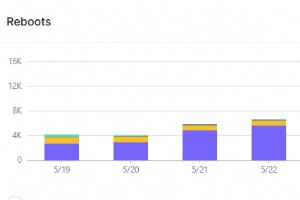

Um artigo recente enfatizou a ameaça de ataques baseados em firmware em plataformas de servidor e explicou em detalhes como um provedor de serviços como a Cloudflare pode defender sua plataforma. Ele discutiu a implementação de uma raiz de confiança de hardware para entidades de inicialização crític

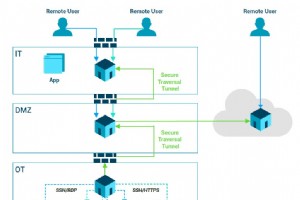

O aumento das ameaças à segurança de rede para uma IoT expandida deve conduzir o mercado de serviços de segurança de IoT a novos patamares em meados da década. A série aparentemente interminável de violações de segurança de rede tende a piorar à medida que mais dispositivos inteligentes são conecta

Um número crescente de startups de coleta de energia está amplamente focado em fornecer energia para uma infinidade de Sensores IoT por aí hoje. É crescente o número de novas empresas que visam extrair pequenas quantidades de energia de fontes ambientais. Esta geração de startups de captação de ene

O IP SRAM incorporado visa designs de SoC para aplicativos vestíveis e IoT que são sensíveis ao consumo de energia, dissipação de calor e vida útil da bateria. O especialista em memória de consumo ultrabaixo, sureCore, está recrutando engenheiros com 10 anos ou mais de experiência em design de memó

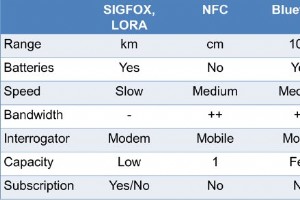

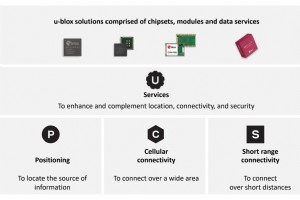

A plataforma Thingstream oferece conectividade IoT, segurança, MQTT de nível empresarial corretor, programação visual, integração empresarial simples e muito mais. A comunicação sem fio e a localização são essenciais para conectar tudo no ecossistema IoT com o objetivo de simplificar a comunicação

Novos processadores de fusão visam dispositivos IoT de próxima geração que requerem integração IA eficiente, conectividade sem fio, segurança confiável e bateria de longa duração. A Alif Semiconductor emergiu do sigilo com uma família de processadores de fusão escalonáveis que integram MPU, MCU,

Uma nova geração de sistemas de alerta de incêndio florestal baseados em IoT, oferecidos por startups como Redes Dryad estão chegando ao mercado. Eles farão a diferença em um mundo cada vez mais assolado por chamas? Chamas cintilam no horizonte e se espalham incontrolavelmente no vale abaixo. O inc

A Internet de Todas as Coisas traz uma nova era em hiperconectividade e, com ela, novas oportunidades e desafios de desenvolvimento. Este artigo apresenta as práticas recomendadas para desenvolvimento e gerenciamento de projetos mais inteligentes. Em nosso mundo hiperconectado, não são apenas coisa

O hack de ransomware Colonial Pipeline custou $ 4,4 milhões em resgate e outros milhões em lucros cessantes , danos à reputação e escrutínio governamental. O hack do ransomware Colonial Pipeline custou US $ 4,4 milhões em resgate e outros milhões em lucros cessantes, danos à reputação e escrutínio

Publicidade maliciosa pode atacar dispositivos de IoT de casa inteligente sem que os usuários tenham que clicar em um anúncio. Até esta semana, eu não tinha ouvido falar sobre malvertising ou publicidade maliciosa, e menos ainda sobre seu potencial para atacar dispositivos de internet das coisa

Conforme a IoT muda em direção ao uso de uma infraestrutura 5G em expansão, a IoT mal protegida os dispositivos representam uma ameaça crescente à segurança da rede 5G. Interconexão e conveniência são duas coisas que muitos agora consideram essenciais para a vida cotidiana. Embora grande parte do m

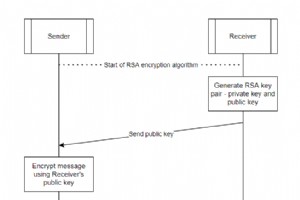

Com blocos criptográficos integrados em MCUs, tornou-se possível para os desenvolvedores para proteger todos os canais de comunicação, incluindo interfaces como UART que não fornecem segurança por si mesmas. Com o número crescente de violações de dados e privacidade de alto perfil nos sistemas da I

Aplicativos industriais de internet das coisas (IIoT) normalmente exigem um gateway de ponta para integrar periféricos Modbus e outros dispositivos, mas implementar um gateway pode ser caro e demorado. Uma estrutura de computação de ponta de código aberto pode simplificar significativamente a implan

Tecnologia da Internet das Coisas